В Windows Shell е отговорен за предоставянето на основната рамка на потребителски интерфейс опит Windows. Това е най-позната на потребителите на Windows Desktop например, но също така предлага разнообразие от други функции, за да помогне за определяне на изчислителните сесията на потребителя, включително организиране на файлове и папки, както и предоставяне на средства за стартиране на приложения.

An нерегистриран буфер съществува в една от функциите, използвани от Windows Shell за извличане персонализиран атрибут информация от аудио файлове. Уязвимост в сигурността резултати, тъй като е възможно за един злонамерен потребител да монтира буфер залят атака и се опитват да се възползват от тази слабост.

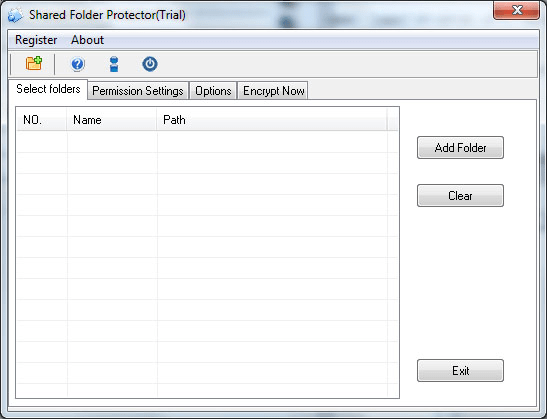

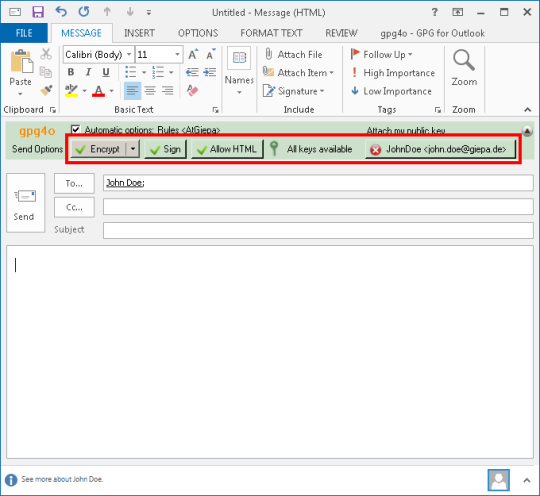

Един хакер може да се стремят да се възползват от тази уязвимост чрез създаване на MP3 или WMA файл, който съдържа един корумпиран потребителски атрибут и след това да го бъде домакин на уеб сайт или на мрежов дял, или да го изпратите чрез HTML електронна поща. Ако даден потребител се, за да мишката си показалеца на мишката върху иконата на файла (или на уеб страница или на локалния диск), или да отворите споделена папка, където е съхранен файлът, уязвимата кодът ще бъде ползвана. Един HTML електронна поща може да доведе до по-уязвими код може да бъде ползвана, когато потребителят отвори или визуализации на електронната поща. Една успешна атака може да има за последица или причиняване на Windows Shell, за да фалират, или причиняване на код за нападателя да тече от компютъра на потребителя в контекста на сигурността на потребителя.

За повече информация относно уязвимостите тази актуализация адреси, четат свързаната Microsoft Security Бюлетин.

<> силни Изисквания

Windows XP 32-битова

Коментари не е намерена